In diesem Abschnitt geht es erneut um den Datenlebenszyklus, der diesmal jedoch aus einer anderen Perspektive betrachtet wird. Es gibt Situationen, in denen es wichtig ist, die Kontrolle über die Daten zu behalten, auch wenn diese die Cloud-Umgebung verlassen. Genau hier kommt das Konzept des Information Rights Management (IRM) zum Einsatz. IRM sorgt dafür, dass Sicherheitsregeln auch dann noch gelten, wenn sich die Daten längst außerhalb der ursprünglichen Infrastruktur befinden.

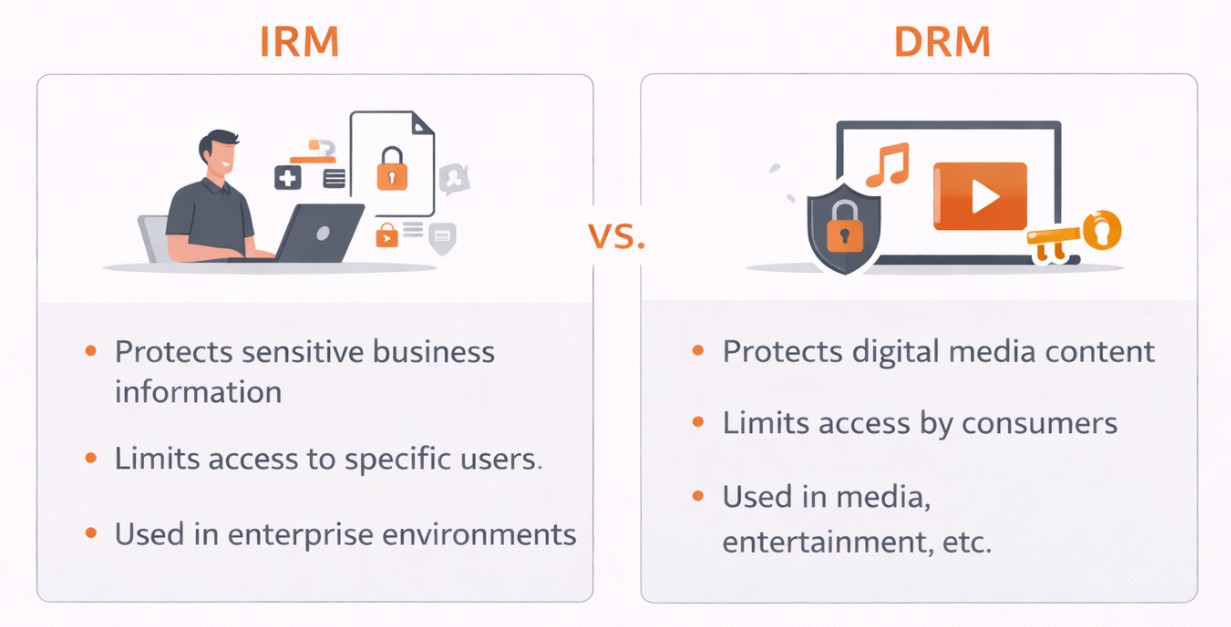

IRM vs. DRM

Digital Rights Management (DRM) ist eine Technologie, die wie IRM funktioniert, aber zum Schutz digitaler Medieninhalte im Konsumentenmarkt eingesetzt wird. Das primäre Ziel besteht darin, unautorisierte Nutzung oder Weitergabe (von Musik, Filmen, E-Books oder Spielen) zu verhindern.

In einem Satz: DRM schützt digitale Inhalte im Konsumentenmarkt, IRM schützt Informationen in Unternehmenskontexten.

Schlüsselfunktionen von IRM-/DRM-Systemen

IRM-/DRM-Systeme verfolgen fünf zentrale Hauptziele:

- Kontinuierliche Nachverfolgbarkeit (Continuous Audit Trail)

Jede Interaktion mit einem Dokument (Öffnen, Bearbeiten oder Drucken) muss protokolliert werden können. Diese Audit-Trails sind insbesondere für Compliance und die interne Revision von Bedeutung.

- Persistenz der Schutzmaßnahmen (Persistence)

Die Funktion bedeutet, dass der Schutz mit dem Dokument verbunden bleibt (mitwandert), unabhängig davon, wo es gespeichert oder weitergegeben wird. Selbst wenn das Dokument per E-Mail verschickt wird, müssen die gleichen Zugriffsbeschränkungen weiterhin gelten.

- Interoperabilität zwischen Plattformen (Interoperability)

Ein Schutzmechanismus muss systemübergreifend funktionieren. Wenn eine Datei auf einem System (z. B. Windows) geschützt wird, darf dieser Schutz nicht verloren gehen, wenn die Datei auf einem anderen Betriebssystem (z. B. macOS) geöffnet wird.

- Ablaufsteuerung / Zeitbeschränkung (Expiration)

Es muss auch eine zeitliche Begrenzung des Zugriffs geben. Ein freigegebenes Dokument könnte beispielsweise nur für einen bestimmten Zeitraum verfügbar sein und danach automatisch gesperrt werden.

- Dynamische Richtliniensteuerung (Dynamic Policy Control)

Es geht hier um die Möglichkeit, die Richtlinien nachträglich zu ändern, z. B. Zugriff entziehen, Dokumente sperren.

Technische Tools

Wenn man über die Tools spricht, spricht man in erster Linie über Designentscheidungen bei der Architektur des Systems. Es gibt zwei Lösungsarten: zentral (zentralisiert) und dezentral (dezentralisiert).

Zentralisierte Lösungen prüfen bei jedem Zugriff auf ein Dokument die Berechtigung über einen zentralen Server. Dadurch lassen sich Richtlinien zentral verwalten und Aktivitäten umfassend protokollieren. Andererseits ist eine solche Architektur stark von der Netzwerkverbindung abhängig.

Dezentrale Lösungen speichern die Rechte und Richtlinien direkt mit der Datei. Das ermöglicht den Zugriff im Offline-Modus, erschwert jedoch nachträgliche Änderungen sowie den Widerruf von Zugriffsrechten (Revocation).

Digitale Zertifikate und Token

Unabhängig von den architektonischen Entscheidungen greifen IRM- und DRM-Systeme auf gemeinsame technische Mechanismen zurück. Dabei spielen digitale Zertifikate und Token eine entscheidende Rolle, da sie der Authentifizierung von Benutzern und Geräten dienen. Zertifikate bestätigen die Identität eines Nutzers oder Systems, während Token die zugewiesenen Zugriffsrechte für eine bestimmte Datei oder Sitzung repräsentieren.

Auch Mechanismen zur Integritätsprüfung spielen eine wichtige Rolle, damit Dateien nicht unbemerkt verändert werden können.